- 7 практических шагов / Хабр

- Дистанционная (удаленная) работа

- Как организовать безопасную удалённую работу во время карантина

- Организуйте и легко переключайтесь между несколькими подключениями к удаленному рабочему столу

- Сочетания клавиш для служб удаленного рабочего стола — приложения Win32

- Как защитить удаленный доступ для сотрудников {Контрольный список}

- 1. Разработайте политику кибербезопасности для удаленных сотрудников

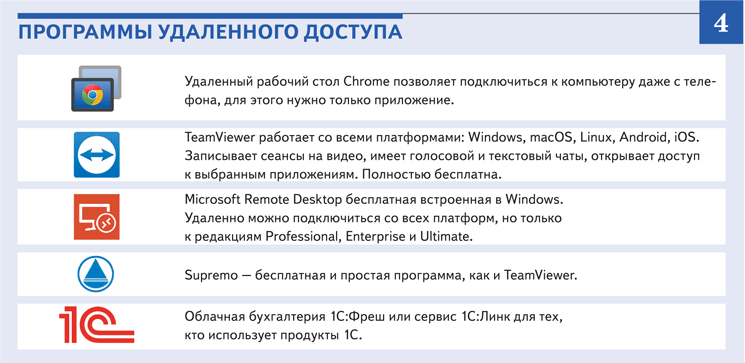

- 2. Выберите программу удаленного доступа

- 3. Использовать шифрование

- 4. Внедрение программного обеспечения для управления паролями

- 5. Примените двухфакторную аутентификацию

- 6. Применяйте принцип наименьших привилегий

- 7. Создание тренинга по кибербезопасности для сотрудников

- Защитите свою удаленную рабочую силу

- Недавние сообщения

- Советы и ярлыки для работы с удаленным рабочим столом

- Выбор компьютеров из любого окна

- Перетаскивание элементов в диалоговые окна конфигурации и взаимодействия

- Настройка панели инструментов удаленного рабочего стола

- Создание списков из отчетов или других списков

- Сохраняйте задачи и шаблоны задач для экономии времени

- Управляющие компьютеры с медленными сетевыми подключениями

- Что такое удаленный доступ? | Подключите удаленный компьютер из любого места

- Удаленный доступ | Государственный университет Оклахомы

- Позвольте вашей команде работать из дома

7 практических шагов / Хабр

За время карантина и удаленной работы выявилось много внутренних проблем у компаний, которые с таким режимом взаимодействия столкнулись впервые. Мало того, даже если предприятие старается их решать и настраивать по-новому свои управленческие процессы, требующие планирования и согласования, то не факт, что партнеры или компании-клиенты также оперативно смогли среагировать на возникшую ситуацию, что добавляет внешних проблем.

Основные проблемы документооборота «на удаленке»

Около трети сотрудников разных российских компаний оказались не способны оперативно коммуницировать и решать вопросы удаленно — это подтверждает апрельский опрос исследовательского центра портала SuperJob, согласно которому 32% работающих удаленно россиян признают, что качество их дистанционной работы стало хуже. Идут значительные задержки согласований, получения и подписания документов, контрактов, а значит — работа сильно замедляется.

Например, мы начали заключать важный договор с крупной компанией-партнером еще до карантина, и им оставалось только провести принятую у них процедуру согласования дня за 3-4, чтобы мы начали большую совместную работу по этому проекту. Но тут начался карантин. И это выбило из колеи все регламентные процедуры нашего партнера – его сотрудники жалуются, что дома невозможно согласовать документы, поскольку им нужно собрать не меньше 12 подписей разных отделов: то документ потерялся, то не знают, чья сейчас очередь его подписывать, то не могут пообщаться с руководителем, который постоянно занят из-за огромного количества навалившихся на него дел…

Но тут начался карантин. И это выбило из колеи все регламентные процедуры нашего партнера – его сотрудники жалуются, что дома невозможно согласовать документы, поскольку им нужно собрать не меньше 12 подписей разных отделов: то документ потерялся, то не знают, чья сейчас очередь его подписывать, то не могут пообщаться с руководителем, который постоянно занят из-за огромного количества навалившихся на него дел…

Если на предприятии больше 10 пользователей, участвующих в цепочке документооборота, но при этом у них нет согласованного регламента на такие случаи (а кто же мог такой случай предположить?), то почти у всех возникает проблема потери документов, задержки во времени. Быстро организоваться, к сожалению, не получается.

Не забудем и про проблемы безопасности: есть компании (государственные, финансовые и пр.), у которых запрещено пользоваться скайпом, «зумом» и прочими подобными средствами коммуникации, нельзя использовать личные «домашние» компьютеры для работы, устанавливать ряд программ на удаленные «рабочие» компьютеры (только в защищенном периметре) – все это влияет, безусловно, негативно и на работу таких компаний, и на работу их партнеров и клиентов.

Работая в офисах, люди привыкли многие вопросы решать при личном общении, на совещаниях и переговорах. И сейчас такое устное общение требуется переводить в письменное, а это не всем удобно. Например, в компании было принято для согласования документа дойти до директора и отдать договор его секретарю на подпись. Как сейчас быть? Звонить директору по телефону или скайпу? Но сотрудник, во-первых, может не знать номера мобильного телефона кого-то из руководителей, а во-вторых, трудно найти время в графике топ-менеджера или гендиректора на обсуждение своего вопроса. Обратиться за помощью к секретарю или делопроизводителю? Но секретарь или помощник руководителя тоже может пребывать в шоке от изменившихся условий работы (может, у нее дома двое маленьких детей, постоянно требующих внимания, или другие личные трудности), и работать сейчас из дома этот сотрудник будет далеко не так оперативно, как было ранее в привычном офисе.

Регламент многих предприятий зачастую ведется на устных договоренностях – по принципу «мы так привыкли». Система теперь сбоит: работники не знают, как дозвониться до нужного человека в той или иной компании, нет и внутренней телефонной базы, нет общего хранилища информации, чтобы посмотреть что и как, телефоны руководящего состава не всем доступны и т.д.

Система теперь сбоит: работники не знают, как дозвониться до нужного человека в той или иной компании, нет и внутренней телефонной базы, нет общего хранилища информации, чтобы посмотреть что и как, телефоны руководящего состава не всем доступны и т.д.

И еще одна большая проблема – большинство компаний в России привыкли подписывать договоры и важные документы ручкой на бумаге. А значит при удаленной работе либо надо ждать приезда курьера (а много ли их в компании, хватает ли на всех?), либо руководитель должен ехать в офис и подписывать бумаги там, но далеко не всем компаниям выдают ежедневные пропуска для поездок на работу.

Какие последствия?

Задержки платежей и несвоевременные принятия решений, например, о пересмотре цен, о ценообразовании, что сейчас крайне актуально. Ведь в бизнесе на карантине почти каждый день что-то меняется, и держаться на плаву компаниям можно только при оперативности принятия решений и эффективных реагирований на вызовы рынка. А если существует замедление согласования документов, то это может привести к срыву срока поставок, к затовариваниям на складах, к дефициту того или иного товара, к ухудшению взаимодействия с клиентами, к репутационным рискам и прочим проблемам.

Например, если компания привыкла вести свой управленческий учет в «экселе» (а это распространенное явление в России), то такой учет не дает возможности ввода оперативной информации – невозможно ее быстро согласовать и четко структурировать. Вся эта файловая структура также не дает одновременно работать нескольким пользователям, что приводит к замедлению получения информации, трудностям в формировании отчетов и «стопорит» работу всего предприятия.

Как решить проблемы документооборота «на удаленке»?

- Составьте и разошлите сотрудникам базу руководителей, чтобы они понимали, с кем и по какому средству связи лучше всего коммуницировать (например, руководитель отдела продаж оперативно отвечает по скайпу и телефону, а главбух общается только в Телеграме).

- Разработайте регламенты взаимодействия для удаленной работы и ознакомьте с ними всех сотрудников, чтобы они знали, как действовать в новых условиях.

- Если процесс визирования довольно длинный, то стоит установить в компании специальные ИТ-программы для документооборота.

Их много сейчас на рынке, и они позволяют облегчить деятельность по согласованию документов. Вся история хранится в таких программах, и всегда можно посмотреть: кем уже согласован нужный документ, у кого он сейчас на подписи, отклонен ли он, по какой причине и т.д.

Их много сейчас на рынке, и они позволяют облегчить деятельность по согласованию документов. Вся история хранится в таких программах, и всегда можно посмотреть: кем уже согласован нужный документ, у кого он сейчас на подписи, отклонен ли он, по какой причине и т.д.Внедрение программ документооборота возможно и удаленно – программа устанавливается на сервер компании, а потом пользователям, работающим из дома, предоставляется доступ к ней. Таким образом можно повысить эффективность удаленного документооборота и решить внутренние проблемы компании по этому поводу.

- Чтобы решить внешние проблемы с подписанием договоров с партнерами и компаниями-клиентами, предприятиям надо активнее включаться в систему электронного документооборота – это юридически значимый оборот документами между организациями, на законодательном уровне на этот счет уже все прописано.

Для этого нужно подключиться к сервисам по документообороту, обратившись к официальным компаниям, которые имеют право подключить электронный документооборот, составить с ними заявление, отправить оператору связи и подключить.

- Организовать в компании единую сеть удаленного доступа сотрудников – этот момент обязательно надо проработать не только со своими техническими специалистами, но и со службой безопасности.

- Проблема безопасности вступает в спор с проблемой оперативности работы. Да, такие вопросы, как политика ценообразования, инвестирования, закупка тех или иных товаров, производство продукции, требуют оперативных решений. Но как не пострадать при скором решении этих задач от злоумышленников и активизировавшихся хакеров?

- Не забывайте про своих системных администраторов и других ИТ-специалистах, на которых сейчас большая нагрузка, некоторые вынуждены работать чуть ли не круглосуточно. Именно они могут организовать бесперебойную удаленную работу и помочь компании.

Но если вы столкнулись с нехваткой своих специалистов, количество которых было достаточно в обычное время, то можно обратиться за помощью к сертифицированным партнерам специализированных компаний (например, партнеры «1С», с которыми работают бухгалтерии большинства компаний в нашей стране).

Вот семь основных шагов, благодаря которым можно наладить внутренний и внешний документооборот и организовать эффективную работу «на удаленке». Мы сами в нашей компании пользуемся этими методами, что помогло нам оперативно решать наши задачи и не замедлять рабочие процессы.

Кстати, удаленная работа сотрудников может значительно экономить ресурсы предприятия, но это уже другая тема для разговора.

Дистанционная (удаленная) работа

Татьяна Гежа,главный эксперт-консультант Управления обучения клиентов ООО «ТЛС-ПРАВО»

Наш руководитель принял решение выводить сотрудников в офис постепенно. Он хочет, чтобы пока сотрудники работали в офисе по два дня в неделю, в дни по согласованию с непосредственным руководителем подразделения, а остальные дни в удаленном режиме. Как такой режим работы правильно оформить и нужно ли сейчас вносить изменения в Правила внутреннего трудового распорядка?

Как такой режим работы правильно оформить и нужно ли сейчас вносить изменения в Правила внутреннего трудового распорядка?

- Изменения в Правила внутреннего трудового распорядка вносить пока не нужно.

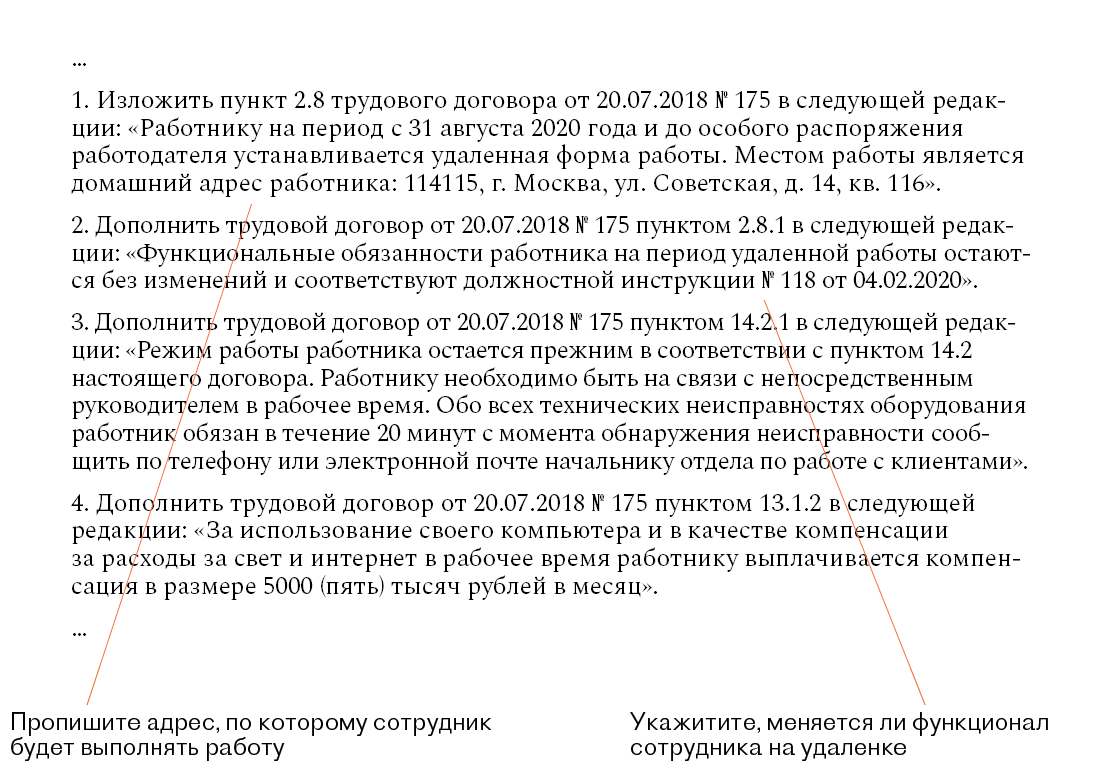

- Оформить такой режим можно дополнительным соглашением к трудовому договору о дистанционной работе. В самом же соглашении прописать комбинированный режим работы.

В самом тексте соглашения прописать условие о том, что, например, работник будет трудиться два дня в офисе, в дни, оговоренные с непосредственным руководителем, а остальные дни удаленно. Например:

ДОПОЛНИТЕЛЬНОЕ СОГЛАШЕНИЕ № 15

К ТРУДОВОМУ ДОГОВОРУ № 85/17

О переводе на дистанционную работу

Москва Москва

|

10» августа 2020 г. |

Общество с ограниченной ответственностью «Ромашка», именуемое в дальнейшем «Работодатель», в лице Генерального директора Петрова Андрея Андреевича, действующего на основании Устава, с одной стороны, и работник Соловьев Сергей Викторович, именуемый в дальнейшем «Работник», с другой стороны, пришли к соглашению о нижеследующем:

на основании Приказа генерального директора № 58 от «07» августа 2020 г. о поэтапном выводе сотрудников на работу в офис, перевести Работника на смешанную форму работы — дистанционно-офисную, и внести следующие изменения в Трудовой договор:

1. Дополнить п. 2 «Обязанности и права работника» пунктами:

2.1.1. По настоящему Трудовому договору Работник обязуется выполнять обязанности преимущественно вне места нахождения Работодателя, а отдельные обязанности, которые невозможно выполнить дистанционно — по месту нахождения Работодателя.

2.1.2. Работнику на период дистанционно-офисной работы сохраняется режим рабочего времени и времени отдыха, установленный правилами внутреннего трудового распорядка Общества с ограниченной ответственностью «Ромашка»:

- продолжительность рабочей недели — 40 часов;

- пятидневная рабочая неделя с двумя выходными днями;

- рабочие дни — с понедельника по пятницу; выходные дни — суббота, воскресенье;

- продолжительность ежедневной работы — 8 часов;

- время начала работы — 09.00;

- время окончания работы — 18.00;

- перерыв для отдыха и питания продолжительностью 1 час, который не включается в рабочее время и оплате не подлежит.

2.1.3. Работник выполняет дистанционно-офисную работу в соответствии с трудовыми обязанностями, определенными должностной инструкцией и трудовым договором.

2.1.4. Работник использует при исполнении своих обязанностей дистанционно оборудование, программно-технические средства, средства защиты информации и иные средства, рекомендованные Работодателем.

2.1.5. Для взаимодействия между Работником и Работодателем по вопросам, связанным с выполнением трудовой функции, используются мобильная связь и информационно-телекоммуникационные сети общего пользования, в том числе сети «Интернет».

2.1.6. Работник выполняет трудовую функцию в смешанной форме (дистанционно-офисной) с 11.08.2020 до особого распоряжения генерального директора об окончательном выводе сотрудников на рабочие места в офис.

2. Соглашение является неотъемлемой частью Трудового договора от 16.01.2017 № 85/17, вступает в силу с 11 марта 2020 года. Составлено в двух экземплярах, имеющих равную юридическую силу, по одному экземпляру для Работника и Работодателя.

Сейчас на рассмотрении в Госдуме находится Проект Федерального закона № 973264-7 «О внесении изменений в Трудовой кодекс Российской Федерации в части регулирования дистанционной и удаленной работы».

Работодатель большую часть наших сотрудников перевел на удаленную работу. Трудовые обязанности не изменились, работаем даже больше. Порой вместо восьмичасового рабочего дня приходится сидеть и все двенадцать. Оплата труда у нас окладнопремиальная. И при таком объеме работы тем сотрудникам, которые работают удаленно, уменьшили премию на 50%. Законно ли это? Как отстоять свои права?

Перевод на дистанционную работу — это изменение характера и режима труда. При этом, если работник трудится полное время и выполняет объем работы определенный должностной инструкцией и трудовым договором, оснований для снижения заработной платы не может быть (Письмо Роструда от 09.04.2020 № 0147-03-5 «О направлении ответов на наиболее часто поступающие вопросы на горячую линию Роструда, касающиеся соблюдения трудовых прав работников в условиях распространения коронавирусной инфекции»).

При этом, если работник трудится полное время и выполняет объем работы определенный должностной инструкцией и трудовым договором, оснований для снижения заработной платы не может быть (Письмо Роструда от 09.04.2020 № 0147-03-5 «О направлении ответов на наиболее часто поступающие вопросы на горячую линию Роструда, касающиеся соблюдения трудовых прав работников в условиях распространения коронавирусной инфекции»).

Работники могут обратиться за защитой своих прав в ГИТ.

Неполное рабочее время

Сотрудница организации в сентябре выходит из отпуска по уходу за ребенком и планирует работать на режиме неполного рабочего дня с сохранением пособия по уходу за ребенком. Сколько часов максимум можно установить рабочий день, чтобы она могла получать пособие?

В соответствии с ч. 3 ст. 256 ТК РФ по заявлению женщины или лиц, указанных в части второй указанной статьи, во время нахождения в отпусках по уходу за ребенком они могут работать на условиях неполного рабочего времени или на дому с сохранением права на получение пособия по государственному социальному страхованию. Однако ни минимального, ни максимального количества возможных часов неполного рабочего времени ТК РФ не устанавливает. Исходя из чего можно сделать вывод, что если трудовым договором работницы установлена нормальная продолжительность рабочего времени, 40 часов в неделю, то установление меньшего количества часов можно считать неполным рабочем временем. До недавних пор этот вывод поддерживался судебной практикой (Определение ВАС РФ от 11.04.2013 № ВАС-4041/13 по делу № А21-620/2012). Однако в 2017 году Определением Верховного Суда РФ от 18.07.2017 № 307-КГ17- 1728 по делу № А13-2070/2016 был сделан вывод о том, что предусмотренное ч. 2 ст. 11.1 Закона № 255-ФЗ право указанных лиц на получение пособия по уходу за ребенком должно компенсировать заработок, утраченный из-за неполного рабочего времени, сокращение которого вызвано необходимостью в оставшееся рабочее время продолжать осуществлять уход за ребенком, а не предоставлять дополнительный доход работнику.

Однако ни минимального, ни максимального количества возможных часов неполного рабочего времени ТК РФ не устанавливает. Исходя из чего можно сделать вывод, что если трудовым договором работницы установлена нормальная продолжительность рабочего времени, 40 часов в неделю, то установление меньшего количества часов можно считать неполным рабочем временем. До недавних пор этот вывод поддерживался судебной практикой (Определение ВАС РФ от 11.04.2013 № ВАС-4041/13 по делу № А21-620/2012). Однако в 2017 году Определением Верховного Суда РФ от 18.07.2017 № 307-КГ17- 1728 по делу № А13-2070/2016 был сделан вывод о том, что предусмотренное ч. 2 ст. 11.1 Закона № 255-ФЗ право указанных лиц на получение пособия по уходу за ребенком должно компенсировать заработок, утраченный из-за неполного рабочего времени, сокращение которого вызвано необходимостью в оставшееся рабочее время продолжать осуществлять уход за ребенком, а не предоставлять дополнительный доход работнику.

Сокращение рабочего времени менее чем на 5 минут в день не может расцениваться как мера, необходимая для продолжения осуществления ухода за ребенком, повлекшая утрату заработка. В рассматриваемой ситуации пособие по уходу за ребенком уже не является компенсацией утраченного заработка, а приобретает характер дополнительного материального стимулирования работника.

В рассматриваемой ситуации пособие по уходу за ребенком уже не является компенсацией утраченного заработка, а приобретает характер дополнительного материального стимулирования работника.

Указанные обстоятельства свидетельствовали о злоупотреблении обществом правом в целях предоставления своему сотруднику дополнительного материального обеспечения, возмещаемого за счет средств фонда.

Вывод подтверждается и иными решениями, это, например, Постановление Арбитражного суда Волго-Вятского округа от 22.05.2020 № Ф01-10378/2020 по делу № А43-14545/2019; Постановление Арбитражного суда Московского округа от 12.12.2018 № Ф05-19953/2018 по делу № А40-131349/2018.

А в Постановлении Арбитражного суда Уральского округа от 19.06.2019 № Ф09-3476/19 по делу № А76- 31312/2018 было указано, что отсутствие законодательно установленных минимальных пределов сокращения рабочего времени а, следовательно, заработка, не может расцениваться в качестве правового основания для получения работниками и их работодателями неосновательного обогащения в виде соответствующих пособий. В подобных делах с целью обеспечения соблюдения баланса публичных и частных интересов, продолжительность сокращения рабочего дня должна оцениваться судами с точки зрения возможности застрахованного лица продолжать осуществлять уход за ребенком. При недоказанности факта осуществления работником ухода за ребенком формальное соблюдение предусмотренных законом условий не подтверждает право страхователя на зачет (возмещение) выплаченного такому работнику сумм страхового обеспечения. В этой связи сотруднице лучше установить рабочий день не более семи часов, либо же вообще посоветоваться со своим отделением ФСС РФ, каким может быть максимальное количество рабочих часов сотрудницы для сохранения за ней пособия по уходу за ребенком.

В подобных делах с целью обеспечения соблюдения баланса публичных и частных интересов, продолжительность сокращения рабочего дня должна оцениваться судами с точки зрения возможности застрахованного лица продолжать осуществлять уход за ребенком. При недоказанности факта осуществления работником ухода за ребенком формальное соблюдение предусмотренных законом условий не подтверждает право страхователя на зачет (возмещение) выплаченного такому работнику сумм страхового обеспечения. В этой связи сотруднице лучше установить рабочий день не более семи часов, либо же вообще посоветоваться со своим отделением ФСС РФ, каким может быть максимальное количество рабочих часов сотрудницы для сохранения за ней пособия по уходу за ребенком.

Трудовая книжка или сведения о трудовой деятельности

Срок подачи уведомлений работникам о праве выбора между трудовой книжкой и сведениями о трудовой деятельности в электронном виде продлен по 31.10.2020. Наши работники пока все работают удаленно. Как передать им уведомления и получить от них заявления?

Как передать им уведомления и получить от них заявления?

В соответствии с Письмом Минтруда России от 26.03.2020 № 14-4/10/П2696 «О направлении Рекомендаций работникам и работодателям в связи с Указом Президента РФ от 25.03.2020 № 206» (с изм. от 27.03.2020) изменения в части перехода на удаленный режим работы могут оформляться путем обмена электронными образами документов при необходимости с последующим их оформлением в установленном порядке.

В этой связи работникам можно подготовить уведомления и отправить их любым доступным способом, который может быть указан в дополнительном соглашении к трудовому договору или в локальном нормативом акте. Например, в дополнительном соглашении к трудовому договору об установлении дистанционной работы возможно указать, что обмен документами будет производиться посредством передачи электронных образов через корпоративную почту на электронный адрес отдела кадров, либо через, например, специальную группу в WhatsApp.

Получив уведомление о праве выбора, работник может написать заявление о продолжении ведения бумажной трудовой книжки или же о ведении сведений о трудовой деятельности в электронном виде от руки, на обычном листе бумаги. Далее отсканировать или сфотографировать этот лист и отправить его на электронный адрес работодателя. Высока вероятность, что данный способ скоро «узаконят». В Госдуме уже прошел I чтение Проект Федерального закона № 973264-7 «О внесении изменений в Трудовой кодекс Российской Федерации в части регулирования дистанционной и удаленной работы». Законопроектом предлагается для взаимодействия дистанционного работника или лица, поступающего на дистанционную работу, и работодателя путем обмена электронными документами использовать любые способы, позволяющие достоверно определить лицо, отправившее сообщение.

Эти способы должны быть указаны в локальным нормативном акте или трудовом договоре работника. Каждая из сторон обязана направлять подтверждение получения электронного документа от другой стороны в срок, предусмотренный трудовым договором о дистанционной работе.

Сотрудник при приеме на работу сообщил об утере трудовой книжки и сразу написал заявление о ведении сведений о трудовой деятельности в электронном виде. Можем мы не оформлять ему трудовую книжку, а сразу вести в электронном виде сведения о его трудовой деятельности?

В соответствии с п. 2 ст. 2 Федерального закона от 16.12.2019 № 439-ФЗ «О внесении изменений в Трудовой кодекс Российской Федерации в части формирования сведений о трудовой деятельности в электронном виде» каждый работник по 31 декабря 2020 года включительно подает работодателю письменное заявление о продолжении ведения работодателем трудовой книжки в соответствии со ст. 66 ТК РФ или о предоставлении ему работодателем сведений о трудовой деятельности в соответствии со ст. 66.1 ТК РФ. Информация о поданном работником заявлении включается в сведения о трудовой деятельности, представляемые работодателем для хранения в информационных ресурсах ПФР. В случае если работник не подал работодателю ни одного из указанных заявлений, работодатель продолжает вести его трудовую книжку в соответствии со ст. 66 ТК РФ.

66 ТК РФ.

Законом не указаны конкретные сроки подачи заявления. Однако и запрета на подачу такого заявления при приеме на работу тоже нет. По мнению Роструда, если работник подал такое заявление при приеме на работу, оформлять ему трудовую книжку не нужно.

В 2017 году работник был принят на работу. В 2019 году данная работа для работника стала основной, и в этот же день с работником был заключен трудовой договор по внутреннему совместительству. В августе 2020 года в один день работник увольняется и с основного места работы, и с места работы по внутреннему совместительству. Заявление о выборе варианта ведения его трудовой деятельности (бумажный или электронный) им не подавалось. Какие записи нужно сделать в СЗВ-ТД для представления в ПФР и в какие сроки?

В соответствии с п. 1.4 Постановления Правления ПФ РФ от 25.12.2019 № 730п «Об утверждении формы и формата сведений о трудовой деятельности зарегистрированного лица, а также порядка заполнения форм указанных сведений» форма СЗВ-ТД заполняется и представляется страхователями в территориальный орган ПФР на всех зарегистрированных лиц (включая лиц, работающих по совместительству и на дистанционной работе), с которыми заключены или прекращены трудовые (служебные) отношения в соответствии с ТК РФ.

При представлении формы СЗВ-ТД впервые в отношении зарегистрированного лица страхователь одновременно представляет сведения о его трудовой деятельности (о последнем кадровом мероприятии) по состоянию на 01.01.2020 у данного страхователя (п. 1.7) А в соответствии с п. 6 Постановления Правительства РФ от 08.04.2020 № 460 «Об утверждении Временных правил регистрации граждан в целях поиска подходящей работы и в качестве безработных, а также осуществления социальных выплат гражданам, признанным в установленном порядке безработными» работодатель по форме, утвержденной ПФР, представляет в ПФР информацию в случаях приема на работу и увольнения гражданина не позднее рабочего дня, следующего за днем издания соответствующего приказа (распоряжения), а также иных решений или документов, подтверждающих оформление трудовых отношений.

Записи в СЗВ-ТД будут выглядеть следующим образом:

Форма СЗВ-ТДНужно ли подавать СЗВ-ТД в ПФР на генерального директора — единственного участника, если он принял решение продолжать вести трудовую книжку? И как это оформить?

В соответствии с п.

1.2 Постановления Правления ПФР от 25.12.2019 № 730п форма СЗВ-ТД заполняется на основании приказов (распоряжений), иных решений или документов, подтверждающих оформление трудовых отношений между страхователем и зарегистрированным лицом, и содержит сведения о трудовой деятельности зарегистрированного лица. Если с генеральным директором — единственным участником заключен трудовой договор, форму СЗВ-ТД нужно будет представлять в ПФР так же, как и на любого другого сотрудника. Решение о продолжении ведения трудовой книжки возможно оформить как заявлением, так и приказом.

1.2 Постановления Правления ПФР от 25.12.2019 № 730п форма СЗВ-ТД заполняется на основании приказов (распоряжений), иных решений или документов, подтверждающих оформление трудовых отношений между страхователем и зарегистрированным лицом, и содержит сведения о трудовой деятельности зарегистрированного лица. Если с генеральным директором — единственным участником заключен трудовой договор, форму СЗВ-ТД нужно будет представлять в ПФР так же, как и на любого другого сотрудника. Решение о продолжении ведения трудовой книжки возможно оформить как заявлением, так и приказом. Например, формулировка приказа вполне может быть таковой:

На основании заявления или приказа нужно будет подать в ПФР форму СЗВ-ТД не позднее 15 сентября 2020 года с указанием даты заявления или же приказа.

Как организовать безопасную удалённую работу во время карантина

Удалённая работа в период карантина из-за COVID-19 может создать не всегда очевидные риски для информационной безопасности. К их числу относятся модификация трафика, перехват паролей и конфиденциальных данных, а также взлом маршрутизаторов и перенаправление пользователей на вредоносные сайты. Именно в таких условиях важно проанализировать контрмеры; в качестве одного из вариантов рассмотрим использование виртуальной частной сети (Virtual Private Network, VPN).

К их числу относятся модификация трафика, перехват паролей и конфиденциальных данных, а также взлом маршрутизаторов и перенаправление пользователей на вредоносные сайты. Именно в таких условиях важно проанализировать контрмеры; в качестве одного из вариантов рассмотрим использование виртуальной частной сети (Virtual Private Network, VPN).

- Введение

- Модификация трафика

- Перехват учётных данных и конфиденциальной информации

- Решение

- Выводы

Введение

Пандемия коронавируса COVID-19 заставила государственные организации и частный бизнес массово переводить сотрудников на дистанционный режим. Работа из дома позволяет уменьшить вероятность заражения опасной инфекцией благодаря исключению значительной части личных контактов.

Однако, защищая людей от болезни, важно не забыть о том, как обеспечить безопасность их работы, поскольку именно удалённые сотрудники находятся в зоне наибольшего риска. Домашние сети защищены гораздо слабее, чем сети организаций, что делает подключённые к ним компьютеры источником серьёзных потенциальных проблем.

Домашние сети защищены гораздо слабее, чем сети организаций, что делает подключённые к ним компьютеры источником серьёзных потенциальных проблем.

Модификация трафика

Чаще всего домашние сетевые устройства не обслуживаются столь же тщательно, как в корпоративной среде: их владельцы либо не обладают необходимой квалификацией, либо попросту не считают нужным беспокоиться об этом. Между тем, устаревшее ПО даёт возможность осуществить взлом, модифицировать прошивку роутера и эксплуатировать его в целях распространения вредоносных программ или проведения DDoS-атак в составе ботнета.

Злоумышленник, получивший доступ к домашней сети, способен как перехватить данные, так и подменить ответы различных сервисов, чтобы использовать их для незаконной деятельности.

Перехват учётных данных и конфиденциальной информации

В контексте удалённой работы заражение домашнего роутера добавляет ещё одну опасность: контролируя интернет-соединение, киберпреступник может похитить конфиденциальную информацию, включая учётные данные для доступа в корпоративную сеть, и использовать их во вред компании. Успешный взлом позволит распространить внутри сети организации шифровальщик-вымогатель, удалить или присвоить представляющие коммерческий интерес сведения.

Успешный взлом позволит распространить внутри сети организации шифровальщик-вымогатель, удалить или присвоить представляющие коммерческий интерес сведения.

Более того, злоумышленники также практикуют взлом маршрутизаторов с целью перенаправления пользователей на фишинговые и вредоносные сайты. На днях мы как раз писали о подобной кампании, в ходе которой редирект шёл на ресурс, где была якобы размещена актуальная информация о новом коронавирусе, вызывающем COVID-19.

Решение

Защитить обмен данными между офисом и удалёнными сотрудниками позволяет использование виртуальной частной сети (Virtual Private Network, VPN). Она представляет собой защищённую сеть, организованную поверх имеющегося интернет-подключения. Устройство пользователя устанавливает зашифрованное соединение с VPN-сервером, после чего передача информации будет осуществляться внутри этого канала. Перехват и модификация такого трафика не имеют смысла: все данные зашифрованы и не могут быть прочитаны или изменены.

Кажется, будто бы достаточно приобрести для удалённых сотрудников тариф на любом публичном VPN-сервисе, чтобы обеспечить их безопасность, однако в действительности всё иначе. Важно понимать, что основное назначение массовых VPN-сервисов — это:

- анонимизация пользователя (скрытие местоположения, IP-адреса и т. п.),

- обход блокировок доступа к интернет-ресурсам,

- шифрование соединения между клиентом и точкой выхода трафика.

Удалённым сотрудникам не требуются анонимность или доступ к запрещённым сайтам, эти возможности для них излишни. Кроме того, публичные VPN-сервисы шифруют только трафик между клиентом и своим сервером, а соединение с корпоративной сетью будет выполнено в обычном режиме — что также снижает безопасность подключения.

Полностью исключить риски, связанные с использованием сторонних сервисов, позволит только собственный VPN-сервер в сети компании.

Рисунок 1. Пример сетевой топологии

В качестве примера можно взять VPN-сервер, входящий в состав типового представителя семейства многофункциональных шлюзов безопасности USG (Unified Security Gateway) — Traffic Inspector Next Generation. Он поддерживает различные способы организации защищённого соединения: IPsec, OpenVPN, WireGuard.

Он поддерживает различные способы организации защищённого соединения: IPsec, OpenVPN, WireGuard.

IPsec — сложный стек протоколов, преимуществами которого являются автоматизированная настройка на клиентской стороне и наличие поддержки во всех сетевых ОС.

OpenVPN — проверенная временем и широко распространённая система. OpenVPN имеет гибкие настройки, но эта гибкость усложняет настройку сервера. Traffic Inspector Next Generation позволяет сделать процесс конфигурирования проще, поскольку содержит систему управления сертификатами, которая работает совместно с OpenVPN.

Рисунок 2. Настройка OpenVPN в Traffic Inspector Next Generation. Создание клиентского сертификата

WireGuard — VPN-сервис нового поколения, преимуществами которого, по заявлению разработчика, являются простота настройки и удобство использования. Код этого продукта входит в состав ядра Linux 5. 6, что позволяет рассчитывать на высокую производительность серверов.

6, что позволяет рассчитывать на высокую производительность серверов.

С помощью USG можно организовать безопасную работу удалённых сотрудников всего в несколько шагов:

- Установить решение в офисе организации.

- В отдельном сегменте сети развернуть VPN-сервер.

- Создать на шлюзе безопасности правило для удалённых пользователей.

- На устройствах сотрудников, работающих из дома, настроить VPN-подключение к офисной сети и включить обязательное использование VPN.

Для настройки воспользуйтесь инструкцией производителя вашего USG. По ссылке доступен пример такой инструкции.

Кстати, разработчик Traffic Inspector Next Generation до конца апреля 2020 г. в рамках поддержки своих клиентов в период пандемии COVID-19 производит настройку шифрованных VPN-каналов между офисом компании и удалёнными сотрудниками бесплатно для всех покупателей продукта.

Выводы

Новые условия требуют особого внимания к тому, как обеспечить безопасность доступа и рабочей деятельности сотрудников, подключающихся к корпоративной сети из дома. Для защиты обмена данными между офисом и удалёнными сотрудниками применяют технологию виртуальных частных сетей. Использование публичного VPN-сервиса не гарантирует надёжной защиты. Реализовать максимально безопасное соединение позволяет только собственный VPN-сервер в сети компании.

Для защиты обмена данными между офисом и удалёнными сотрудниками применяют технологию виртуальных частных сетей. Использование публичного VPN-сервиса не гарантирует надёжной защиты. Реализовать максимально безопасное соединение позволяет только собственный VPN-сервер в сети компании.

Организуйте и легко переключайтесь между несколькими подключениями к удаленному рабочему столу

Подключения к удаленному рабочему столу позволяют вам получать помощь от других, а также помогать другим людям решать проблемы с их компьютерами без необходимости физического обращения с их системой. Это означает, что вам не нужно просить друга прийти или пойти к кому-то другому, просто чтобы решить простую проблему с вашей или их системой. От простого совместного использования экрана до полного доступа к системе разные приложения предлагают разные уровни контроля над другим компьютером.Даже Windows имеет собственный вариант подключения к удаленному рабочему столу, доступный для пользователей. Сегодня у нас есть простое приложение под названием Remote Desktop Organizer , которое позволяет удаленно подключаться к нескольким рабочим столам одновременно и позволяет управлять ими всеми из единого интерфейса. Добавленные соединения можно организовать в разных папках и подпапках. Подключения отображаются в виде вкладок, и вы можете быстро подключиться или отключиться, щелкнув правой кнопкой мыши.

Добавленные соединения можно организовать в разных папках и подпапках. Подключения отображаются в виде вкладок, и вы можете быстро подключиться или отключиться, щелкнув правой кнопкой мыши.

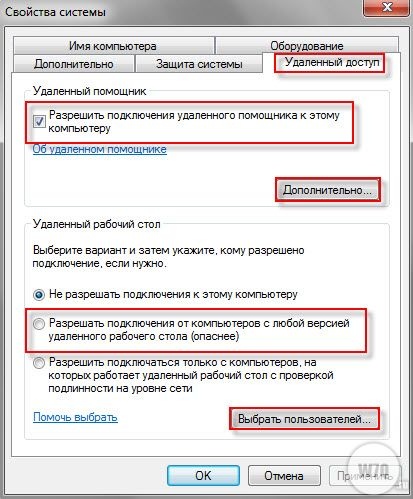

Прежде чем вы сможете начать использовать приложение, вам необходимо разрешить настройку удаленного рабочего стола в свойствах системы.Откройте меню «Пуск» и введите «доступ к удаленному рабочему столу» в поле поиска. Выберите Разрешить удаленный доступ к вашему компьютеру из результатов поиска.

Откроется вкладка «Удаленное управление» в разделе «Свойства системы». Найдите параметр « Разрешить подключения с компьютеров, на которых запущена любая версия удаленного рабочего стола» , выберите его и нажмите «ОК».

Теперь откройте диспетчер удаленного рабочего стола и выберите «Новое подключение» с помощью кнопки в верхнем левом углу.В диалоговом окне «Новое подключение» укажите имя подключения, описание, хост, домен, пользователя и пароль компьютера, к которому вы хотите подключиться. Если вы не заполните поля «Пользователь» и «Пароль», вы будете приветствовать вас на экране входа в систему каждый раз, когда вы создаете соединение с главным компьютером.

Если вы не заполните поля «Пользователь» и «Пароль», вы будете приветствовать вас на экране входа в систему каждый раз, когда вы создаете соединение с главным компьютером.

Диалоговое окно «Новое соединение» имеет несколько вкладок вверху. Вкладка «Дисплей» позволяет вам изменять конфигурацию дисплея, а также позволяет выбрать размер удаленного рабочего стола, выбрать автоматический режим и изменить цветовое разрешение дисплея.

Вкладка «Локальные ресурсы» содержит параметры для выбора места для воспроизведения удаленного звука, настройки перенаправления клавиатуры и выбор локальных устройств для автоматического подключения, включая дисковые накопители, последовательные порты, принтеры и смарт-карты. Другие вкладки, Опыт, Дополнительно и Шлюз, касаются производительности и настроек сервера.

После завершения всех настроек вы можете легко подключиться к удаленному рабочему столу. Просто щелкните правой кнопкой мыши имя подключения и выберите Connect из контекстного меню.

Приложение позволяет одновременно проводить несколько сеансов удаленного рабочего стола. Вы можете переключаться между текущими подключениями на вкладках вверху. Добавленные подключения можно организовать в отдельные папки, которые можно создать, щелкнув правой кнопкой мыши параметр «Подключения», доступный на левой панели.

Для правильной работыRemote Desktop Organizer требуется клиент подключения к удаленному рабочему столу Microsoft 6.0 или выше и Microsoft .Net Framework 2.0 или выше.Он работает как с 32-битными, так и с 64-битными версиями Windows XP, Windows Vista, Windows 7 и Windows 8.

Загрузить диспетчер удаленного рабочего стола

Сочетания клавиш для служб удаленного рабочего стола — приложения Win32

- 2 минуты на чтение

Оцените, пожалуйста, свой опыт

да Нет

Любой дополнительный отзыв?

Отзыв будет отправлен в Microsoft: при нажатии кнопки отправки ваш отзыв будет использован для улучшения продуктов и услуг Microsoft.Политика конфиденциальности.

Представлять на рассмотрение

Спасибо.

В этой статье

Ниже приведен список горячих клавиш служб удаленных рабочих столов.

Примечание относительно отсутствующих клавиш: Многие компактные клавиатуры не содержат некоторых клавиш. Например, на многих ноутбуках нет выделенной клавиши BREAK. Однако у них обычно есть сочетания клавиш, которые заменяют выделенные клавиши.Эти замены клавиш указываются производителем клавиатуры, поэтому вам может потребоваться поискать замену клавиш в документации, предоставленной производителем клавиатуры или ноутбука.

Существует два разных набора сочетаний клавиш, которые вы можете использовать при подключении к удаленному рабочему столу: сочетания клавиш по умолчанию Windows или сочетания клавиш, изначально разработанные для удаленного рабочего стола. Вы можете установить, какие сочетания клавиш вы используете на локальном и удаленном компьютере через клиент подключения к удаленному рабочему столу (т. Е. Диалоговое окно, которое появляется, когда вы щелкаете значок Remote Desktop Connection ).Оттуда щелкните Показать параметры (если вы не видите параметры), а затем щелкните вкладку Локальные ресурсы . В раскрывающемся списке Применить комбинации клавиш Windows у вас есть три варианта:

| Опция | Описание |

|---|---|

| На этом компьютере | Комбинации клавиш по умолчанию будут работать только на вашем локальном компьютере. Вы должны использовать альтернативные комбинации на удаленном рабочем столе. |

| На удаленном компьютере | Комбинации клавиш по умолчанию будут работать только на удаленном рабочем столе. Вы должны использовать альтернативные комбинации на локальном компьютере. Обратите внимание, что как только вы закроете подключение к удаленному рабочему столу, ваш локальный компьютер снова будет использовать ярлыки Windows по умолчанию. |

| Только в полноэкранном режиме | Комбинации клавиш по умолчанию будут работать на любом компьютере с полным рабочим столом; Функционально это означает, что комбинации клавиш по умолчанию работают на локальном компьютере, если у вас нет окна подключения к удаленному рабочему столу в полноэкранном режиме. |

Дополнительные сведения о подключении к удаленному рабочему столу см. В разделе «Как использовать удаленный рабочий стол».

| Сочетание клавиш | Описание |

|---|---|

| CTRL + ALT + HOME | Активирует соединение бар. |

CTRL + ALT + BREAK или один из следующих сочетаний клавиш:

| Переключает клиент между полноэкранным и оконным режимами. Если эти сочетания клавиш не работают или клавиши недоступны, вы можете попробовать следующую альтернативу:

|

| CTRL + ALT + END | Открывает диалоговое окно Безопасность Windows для узла сеанса удаленного рабочего стола (узел сеанса удаленного рабочего стола) (обеспечивает те же функции, что и нажатие CTRL + ALT + DEL на локальном компьютере). |

В следующей таблице описаны стандартные сочетания клавиш Windows и их эквивалентные сочетания клавиш удаленного рабочего стола, которые отличаются друг от друга. (Например, Ctrl + Z обычно является ярлыком «Отменить» как в стандартной Windows, так и на удаленном рабочем столе.)

(Например, Ctrl + Z обычно является ярлыком «Отменить» как в стандартной Windows, так и на удаленном рабочем столе.)

| Ярлык Windows | Ярлык удаленного рабочего стола | Описание |

|---|---|---|

| ALT + TAB | ALT + PAGE UP | Переключение между программами слева направо. |

| ALT + SHIFT + TAB | ALT + СТРАНИЦА ВНИЗ | Переключение программ справа налево. |

| ALT + ВСТАВКА | Перебирает программы в том порядке, в котором они были запущены. | |

| Клавиша Windows или CTRL + ESC | ALT + ДОМ | Отображает меню Пуск . |

| ALT + ПРОБЕЛ | ALT + УДАЛИТЬ | Отображает меню системы . |

| ALT + ЭКРАН ПЕЧАТИ | CTRL + ALT + ЗНАК МИНУС (-) | Помещает снимок активного окна клиента в буфер обмена. |

| ЭКРАН ДЛЯ ПЕЧАТИ | CTRL + ALT + ЗНАК ПЛЮС (+) | Помещает снимок всей области клиентских окон в буфер обмена. |

Службы удаленных рабочих столов

Как защитить удаленный доступ для сотрудников {Контрольный список}

Как вы обеспечиваете безопасность, когда сотрудники работают удаленно, а ваша команда переходит на удаленную рабочую силу?

Поскольку удаленная работа становится все более распространенной тенденцией в бизнесе, и учитывая недавнюю вспышку COVID-19, сейчас самое лучшее время для сотрудников и компаний, чтобы добиться успехов в обеспечении безопасности удаленной работы.

Это руководство направлено на ознакомление сотрудников и руководителей предприятий, как малых, так и крупных, с доступными им инструментами и действиями.

Использование только одной из следующих мер безопасности недостаточно для предотвращения киберугроз. Каждая мера безопасности по отдельности не гарантирует безопасную удаленную работу; однако при использовании в сочетании с несколькими мерами он создает дополнительный эффект для вашей кибербезопасности.

Каждая мера безопасности по отдельности не гарантирует безопасную удаленную работу; однако при использовании в сочетании с несколькими мерами он создает дополнительный эффект для вашей кибербезопасности.

1. Разработайте политику кибербезопасности для удаленных сотрудников

Если в вашем бизнесе разрешена удаленная работа, у вас должна быть четкая политика кибербезопасности, чтобы каждый сотрудник мог получить безопасный доступ к данным компании.Без стратегии любой сотрудник может легко стать для хакера отправной точкой для взлома сети вашей организации.

Чтобы этого не произошло, создайте политику кибербезопасности, предусматривающую руководящие принципы соблюдения протоколов безопасности дома или в поездках. Политики могут включать ожидаемое использование утвержденных программ обмена сообщениями с шифрованием, таких как Signal или WhatsApp; обновление и исправление расписаний компьютерной безопасности, например обновление антивирусного или антивирусного программного обеспечения; и протоколы удаленной очистки устройств в случае потери.

Устройства, принадлежащие компании

Если у вашей компании есть возможность предоставить своим сотрудникам ноутбуки, вам следует об этом подумать. Эта стратегия — лучший способ обезопасить удаленную работу, поскольку ИТ-отдел может вручную настроить параметры брандмауэра и установить антивирус и защиту от вредоносных программ.

Регулярное резервное копирование жестких дисков

Любой бизнес настолько хорош, насколько хорош его данные. В настоящее время большинство компаний хранят данные в Интернете в облачных хранилищах, которые защищены шифрованием; хотя также приветствуется регулярное резервное копирование на физический диск, поскольку их нельзя взломать удаленно.

Сторонние поставщики

Не только сотрудники Direct рискуют поставить под угрозу внутреннюю сеть вашей компании. Сторонние поставщики также несут ответственность за создание точек входа в системную инфраструктуру; следовательно, ваша политика должна распространяться и на них.

Target является примером нарушения, вызванного чрезмерными привилегиями сторонних поставщиков. Пример Target иллюстрирует необходимость для организаций реформировать свою политику при выдаче привилегий третьим сторонам; в противном случае они могут непреднамеренно создать слабые звенья в своей безопасности.

Помня о сторонних поставщиках, вы можете лучше понять свою стороннюю среду, проведя инвентаризацию всех подключений поставщиков. Как только у вас появится идея, вы сможете повысить свою безопасность, отслеживая и исследуя деятельность поставщиков, ведя записи сеансов и выявляя любые виды злонамеренных действий или нарушений политики.

Соглашения об уровне обслуживания

Предоставьте стороннему поставщику соглашение об уровне обслуживания (SLA).Эта опция заставит поставщиков придерживаться политики безопасности вашей организации; в противном случае им грозят штрафы.

Удалить общие учетные записи

Простой, но эффективный подход — исключить общие учетные записи среди поставщиков. Без общих учетных записей вы уменьшаете риск несанкционированного доступа; это еще одна причина инвестировать в инструмент управления паролями.

Без общих учетных записей вы уменьшаете риск несанкционированного доступа; это еще одна причина инвестировать в инструмент управления паролями.

Мобильная безопасность

По мере того, как бизнес и жизнь становятся все более взаимосвязанными, сотрудники часто используют свои телефоны в рабочих целях.Хотя работа с мобильного устройства может представлять угрозу безопасности вашего бизнеса.

Сообщите своим сотрудникам об опасности незащищенных сетей Wi-Fi. При использовании незащищенного Wi-Fi ваш телефон подвергается атаке хакеров, пытающихся взломать ваше устройство. Чтобы предотвратить любые нежелательные вторжения, используйте для связи только зашифрованное программное обеспечение.

Также лучше ограничить использование приложений на мобильном устройстве во время работы. Вы можете сделать это, углубившись в настройки разрешений вашего телефона для приложений (разрешения приложений).

Наконец, отключение Bluetooth во время работы может ограничить пути вторжения.

Защита границ сети

Для крупных предприятий сетевой трафик может быть отфильтрован для обработки потока легитимного трафика и блокирования потенциальных злоумышленников, пытающихся использовать вашу сеть. Эта фильтрация означает, что вы можете анализировать и предотвращать входящие запросы, поступающие с неавторизованных IP-адресов, поскольку они представляют собой неотъемлемые риски для вашей системы. Конфигурация, блокирующая входящие запросы из неизвестных источников, может быть установлена в правилах для входящего трафика вашего брандмауэра.

2. Выберите программу удаленного доступа

При работе на дому есть три основных способа защитить свою работу в сети. Вы можете использовать либо удаленный доступ к компьютеру, либо виртуальные частные сети, либо прямой доступ к приложениям. У каждого метода есть свои преимущества и недостатки. Выберите метод, который лучше всего подходит для вашей организации.

Общий доступ к рабочему столу

Методы удаленного доступа к ПК, такие как совместное использование рабочего стола, подключают удаленный компьютер к главному компьютеру из дополнительного места за пределами офиса. Эта настройка означает, что оператор имеет возможность доступа к локальным файлам на главном компьютере, как если бы они физически присутствовали в офисе.

Эта настройка означает, что оператор имеет возможность доступа к локальным файлам на главном компьютере, как если бы они физически присутствовали в офисе.

Выполнив вход в сторонние приложения, сотрудник может превратить портативное устройство в дисплей для доступа к данным на своем офисном компьютере.

Несмотря на то, что существует преимущество прямого доступа, этот вид программного обеспечения несет в себе высокий риск подвергнуть внутреннюю сеть компании опасности, поскольку создает дополнительную конечную точку для внешних угроз для доступа к локальной сети предприятия.

Для борьбы с потенциальным риском организация должна не только шифровать свои брандмауэры и коммуникации, но и компьютер сотрудника требует такого же уровня шифрования. В зависимости от размера вашего бизнеса этот вариант может оказаться слишком дорогостоящим.

Приложения, такие как LogMeIn, TeamViewer и GoToMyPC, предоставляют этот тип услуг.

Виртуальная частная сеть

Виртуальная частная сеть (VPN) — это программное обеспечение, которое создает безопасное соединение через Интернет путем шифрования данных. Благодаря процессу использования протоколов туннелирования для шифрования и дешифрования сообщений от отправителя к получателю удаленные сотрудники могут защитить свои передачи данных от внешних сторон.

Благодаря процессу использования протоколов туннелирования для шифрования и дешифрования сообщений от отправителя к получателю удаленные сотрудники могут защитить свои передачи данных от внешних сторон.

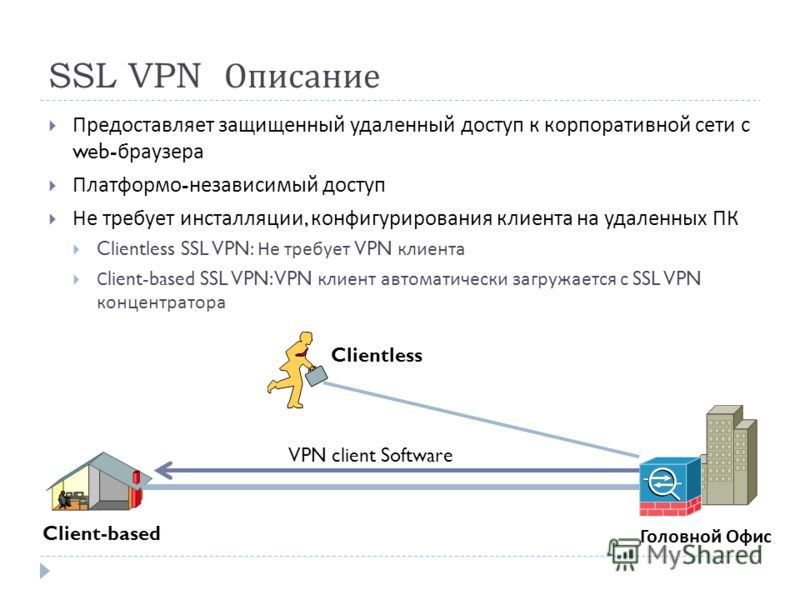

Чаще всего удаленные сотрудники будут использовать VPN-клиент удаленного доступа для подключения к VPN-шлюзу своей организации, чтобы получить доступ к ее внутренней сети, но не без предварительной аутентификации. Обычно при использовании VPN есть два варианта: IP-безопасность (IPsec) или Secure Sockets Layer (SSL).

IPsec VPN устанавливаются и настраиваются вручную на удаленном устройстве.Они потребуют от оператора ввести такие данные, как IP-адрес шлюза целевой сети, а также ключ безопасности для получения доступа к корпоративной сети.

SSL VPN новее и проще в установке. Вместо того, чтобы вручную устанавливать VPN, сетевой администратор публикует VPN-клиента на брандмауэре компании и предоставляет его для публичной загрузки. После этого сотрудник может загрузить VPN-клиент с целевой веб-страницы.

Недостатком VPN-подключения является то, что любое удаленное устройство, использующее VPN, может занести вредоносное ПО в сеть, к которой оно подключается.

Если организации планируют использовать виртуальные частные сети для удаленной работы, в их интересах иметь сотрудников с удаленными устройствами в соответствии с политиками безопасности.

УстановкаVPN зависит от операционной системы и типа; хотя сделать это довольно просто.

Прямой доступ к приложениям

Вариант с минимальным риском для удаленной работы — это прямой доступ к рабочим приложениям. Вместо доступа ко всей сети сотрудники могут удаленно работать с отдельными приложениями в сети.

При использовании этого метода в работе существует небольшой риск подвергнуть внутреннюю сеть компании кибер-хищничеству. Из-за использования детализированных приложений периметра в сетевой инфраструктуре существует ограниченное количество атак для уязвимых утечек данных.

Прямой доступ к приложениям сильно ограничивает риск злоумышленников; в том же духе он ограничивает работу рамками одного приложения. При слабом подключении ко всем данным в сети компании объем работы, которую может выполнять сотрудник, бледнеет по сравнению с вышеупомянутыми методами удаленного доступа.

3. Использовать шифрование

Каким бы важным ни был выбор метода доступа для ваших онлайн-сотрудников, не менее важно, что эти методы используют шифрование для защиты данных и соединений удаленных сотрудников.

Проще говоря, шифрование — это процесс преобразования данных в код или зашифрованный текст. Только те, у кого есть ключ или шифр, могут расшифровать и использовать данные.

Программное обеспечение Encryption — это дополнительный уровень защиты для предприятий и удаленных сотрудников.Например, если компьютер удаленного сотрудника потерян или потерян и злоумышленник восстанавливает его, программа шифрования является первой линией защиты от несанкционированного доступа.

Расширенный стандарт шифрования

В нынешнем виде у большинства предприятий есть протокол безопасности для использования Advanced Encryption Standard (AES) для защиты данных из-за его совместимости с широким спектром приложений. Он использует шифрование с симметричным ключом, то есть получатель использует ключ для декодирования данных отправителя.Преимущество его использования по сравнению с асимметричным шифрованием в том, что оно работает быстрее. Ищите программное обеспечение для шифрования, которое использует AES для защиты данных компании.

Сквозное шифрование

Когда дело доходит до использования таких вещей, как электронная почта и программное обеспечение для общего общения, ищите приложения, которые используют сквозное шифрование, поскольку оно использует невероятно надежное шифрование, которое невозможно взломать, если две конечные точки защищены.

4. Внедрение программного обеспечения для управления паролями

Поскольку большинство утечек данных происходит из-за использования незаконно полученных учетных данных, программное обеспечение для управления паролями является неоценимым решением для обеспечения безопасности удаленной работы.

Генерация случайного пароля

Программное обеспечениедля управления паролями делает гораздо больше, чем просто хранит пароли; он также может генерировать и извлекать сложные случайные комбинации паролей, которые хранятся в зашифрованной базе данных. Благодаря этой возможности компании могут полностью сократить использование одинаковых или похожих паролей.

Наличие одинаковых паролей имеет далеко идущие последствия. Например, если злоумышленник получает ваше имя пользователя и пароль, он может использовать эти учетные данные в качестве потенциальных логинов для других приложений или веб-ресурсов.Достаточно сказать, что люди склонны повторно использовать пароли с небольшими вариациями или без них из-за ограниченного объема памяти. Уникальные надежные пароли могут предотвратить это и предотвратить последующую кроличью нору.

Автоматическая смена пароля

Кроме того, программное обеспечение для управления паролями может включать автоматическую смену паролей. Как следует из названия, пароли постоянно сбрасываются, чтобы ограничить время потенциального использования. Уменьшая срок службы пароля, конфиденциальные данные становятся менее уязвимыми для атак.

Как следует из названия, пароли постоянно сбрасываются, чтобы ограничить время потенциального использования. Уменьшая срок службы пароля, конфиденциальные данные становятся менее уязвимыми для атак.

Одноразовые учетные данные

Еще одна стратегия, которую вы можете использовать для защиты данных с помощью паролей, — это создание одноразовых учетных данных. Чтобы ввести одноразовые учетные данные, создайте журнал паролей в электронной таблице, действующей как «сейф». Если вы используете одноразовый пароль по бизнес-причинам, попросите пользователя пометить пароль в электронной таблице как «извлечен». По завершении задачи попросите пользователя снова ввести пароль и удалить его.

5. Примените двухфакторную аутентификацию

Подтверждение личности пользователя является важным аспектом контроля доступа.Для получения доступа обычно требуются имя пользователя и пароль. С помощью двухфакторной аутентификации вы можете повысить безопасность удаленной работы, создав два требования, необходимые для входа в систему, вместо одного. По сути, это создает дополнительный уровень защиты входа в систему.

По сути, это создает дополнительный уровень защиты входа в систему.

Двухфакторная аутентификация использует две части информации для предоставления доступа. Он использует учетные данные, такие как имя пользователя и пароль, вместе с секретным вопросом или пин-кодом, который отправляется на телефон или электронную почту пользователя.Этот метод затрудняет доступ злоумышленников к системам, поскольку маловероятно, что они будут иметь доступ к обеим частям информации.

Компаниям рекомендуется использовать эту меру безопасности для входа в систему.

6. Применяйте принцип наименьших привилегий

Эффективный метод снижения риска безопасности — ограничение привилегий ваших сотрудников.

Доступны три вида привилегий сетевой безопасности: суперпользователи, стандартные пользователи и гостевые пользователи с убывающими привилегиями в указанном порядке.Однако гостевые пользователи не имеют отношения к этому обсуждению.

Суперпользователи — это те, кто имеет полный доступ к системным привилегиям. Они могут вносить изменения в сети, выполняя такие действия, как установка или изменение программного обеспечения, настроек и пользовательских данных. Это когда учетные записи суперпользователей попадают в чужие руки и случаются самые масштабные бедствия. В зависимости от того, какую операционную систему вы используете, суперпользователи имеют разные имена: учетные записи администратора в системах Windows и учетные записи root в системах Linux или Unix

Они могут вносить изменения в сети, выполняя такие действия, как установка или изменение программного обеспечения, настроек и пользовательских данных. Это когда учетные записи суперпользователей попадают в чужие руки и случаются самые масштабные бедствия. В зависимости от того, какую операционную систему вы используете, суперпользователи имеют разные имена: учетные записи администратора в системах Windows и учетные записи root в системах Linux или Unix

Вторая примечательная учетная запись пользователя — это стандартный пользователь, также известный как пользователь с наименьшими привилегиями, и он имеет ограниченный набор привилегий.Этой учетной записью с ограниченным доступом вы хотите, чтобы ваши сотрудники использовали большую часть времени, особенно если они не принадлежат вашему ИТ-отделу.

В качестве меры предосторожности мы рекомендуем всем сотрудникам использовать стандартные учетные записи пользователей для повседневных задач. Предоставляйте привилегии суперпользователя только доверенным членам вашей ИТ-группы и позволяйте им использовать эти конкретные учетные записи только для выполнения административных обязанностей, когда это абсолютно необходимо. Этот подход, известный как принцип наименьших привилегий, резко устраняет риск серьезной утечки данных за счет ограничения избыточности.

Этот подход, известный как принцип наименьших привилегий, резко устраняет риск серьезной утечки данных за счет ограничения избыточности.

Удалить потерянные аккаунты

Осиротевшие учетные записи проблематичны, потому что это старые учетные записи пользователей, которые содержат данные, включая имена пользователей, пароли, электронную почту и многое другое. Эти учетные записи обычно принадлежат бывшим сотрудникам, которые в настоящее время не связаны с компанией. Эти бывшие сотрудники могли уйти, но их учетные записи все еще могут быть в вашей сети и оставаться доступными.

Проблема в том, что их трудно увидеть, если ваша организация не знает об их существовании.Если у вас есть потерянные учетные записи в вашей сети и их обнаруживают внешние или внутренние угрозы, их можно использовать для повышения их привилегий. Эти атаки известны как атаки с передачей хэша (PtH). Эти коварные атаки используют низкоуровневые учетные данные для входа в вашу сеть и нацелены на кражу хэша пароля из учетной записи администратора. В случае кражи хакеры могут повторно использовать хэш для разблокировки прав администратора.

В случае кражи хакеры могут повторно использовать хэш для разблокировки прав администратора.

Лучший способ найти и удалить потерянные учетные записи и любые потенциальные угрозы — использовать решение для управления привилегированным доступом.Эти инструменты помогают найти и удалить устаревшие учетные записи.

7. Создание тренинга по кибербезопасности для сотрудников

Внутренний персонал представляет большую часть опасностей, с которыми сталкивается сетевая безопасность компании. Фактически, чуть более одной трети всех утечек данных в 2019 году произошло по вине злонамеренного или халатного сотрудника.

Такого не должно быть. Вместо этого компании могут снизить опасность внутренних угроз, культивируя культуру безопасности путем обучения сотрудников передовым методам кибербезопасности.

Физическая безопасность устройств

Для начала обезопасьте удаленных сотрудников, убедив их блокировать компьютеры во время физических поездок. Если к их устройству нет физического доступа, шансы на грубую игру остаются низкими. Во-вторых, когда сотрудники работают в общественных местах, попросите их быть в курсе всех посторонних при вводе конфиденциальной информации, такой как логины или пароли. Это явление называется «плечевой серфинг» и более эффективно, чем кажется.

Если к их устройству нет физического доступа, шансы на грубую игру остаются низкими. Во-вторых, когда сотрудники работают в общественных местах, попросите их быть в курсе всех посторонних при вводе конфиденциальной информации, такой как логины или пароли. Это явление называется «плечевой серфинг» и более эффективно, чем кажется.

Попросите сотрудников всегда выходить из системы или выключать свои компьютеры, когда они не используются.Оставление компьютера без защиты паролем так же эффективно для входа в систему, как и любая атака вредоносного ПО.

Наконец, если пароли записаны на бумаге, пусть ваши сотрудники разорвут эти бумаги, а не просто выбрасывают их в мусорное ведро.

Протоколы безопасного Интернета

Если ваша компания не может предоставить удаленному персоналу ноутбуки или компьютеры с приложениями для ограничения доступа в Интернет, вы можете установить рекомендации по передовым методам безопасного просмотра, установки блокировщиков всплывающих окон и загрузки надежных приложений для работы.

Атаки социальной инженерии

Злоумышленники, которые используют человеческую психологию, чтобы обманом заставить людей сообщить конфиденциальную информацию, называются социальными инженерами. Эти атаки социальной инженерии могут принимать разные формы; однако наиболее частыми из них являются фишинговые атаки.

Хакеры разрабатывают эти атаки, чтобы ввести сотрудников в заблуждение на поддельную целевую страницу для кражи информации или установки вредоносного ПО, которое они используют для компрометации сетевой безопасности. Чаще всего фишинговые атаки происходят из-за нежелательных писем.Поэтому научите персонал никогда не открывать нежелательные электронные письма, переходить по неизвестным ссылкам в сообщениях и опасаться вложений.

Защитите свою удаленную рабочую силу

В глобально децентрализованном бизнес-ландшафте злоумышленники будут постоянно представлять риск для безопасности бизнес-сети. Имея в виду эту опасность; предприятия должны принимать превентивные меры для обеспечения удаленной работы своих сотрудников, иначе они не пострадают. Чтобы получить более подробные инструкции, посмотрите, как наш эксперт представляет больше о безопасности инфраструктуры для удаленных офисов:

Чтобы получить более подробные инструкции, посмотрите, как наш эксперт представляет больше о безопасности инфраструктуры для удаленных офисов:

Независимо от размера вашего бизнеса, есть доступные решения, которые вы можете использовать для защиты своих средств к существованию.Если вам нужна помощь в определении того, какой вариант лучше всего подходит для вашего бизнеса, обратитесь к нашим специалистам сегодня за консультацией. Послушайте, как один из наших экспертов говорит о важности жесткого контроля над безопасностью Office 365 при удаленной работе.

Послушайте, как один из наших экспертов говорит о важности жесткого контроля над безопасностью Office 365 при удаленной работе.

Кроме того, узнайте об инструментах оценки уязвимостей и уязвимостей для завершения процесса защиты вашей сети.

Недавние сообщения

Советы и ярлыки для работы с удаленным рабочим столом

Используйте эти советы для более быстрой работы при использовании удаленного рабочего стола для управления компьютерами и взаимодействия с пользователями.

Выбор компьютеров из любого окна

Любой компьютер в любом окне — окна отчетов, окна задач, списки компьютеров, окна наблюдения — может быть целью для задачи. Например, если вы наблюдаете за десятью экранами компьютера и вам нужно отправить текстовое сообщение на один, выберите экран одним щелчком мыши, затем выберите «Взаимодействие»> «Отправить сообщение».

Перетаскивание элементов в диалоговые окна конфигурации и взаимодействия

Если диалоговое окно конфигурации или взаимодействия содержит список файлов или других элементов, например компьютеров, вы можете перетащить аналогичные элементы в этот список, чтобы добавить их.

Настройка панели инструментов удаленного рабочего стола

Добавьте на панель инструментов элементы для задач, которые вы выполняете чаще всего. Выберите, следует ли отображать элементы панели инструментов в виде текста, значков или и того, и другого.

Создание списков из отчетов или других списков

Если вы хотите составить список на основе результатов отчета, просто отсортируйте компьютеры в отчете по нужному столбцу, выберите нужные компьютеры и создайте новый список из выбор. Если дважды щелкнуть значок списка, откроется другое окно, содержащее компьютеры в списке.Затем вы можете легко сравнить списки или перетащить компьютеры из нового списка в другие списки.

Сохраняйте задачи и шаблоны задач для экономии времени

Сохраняйте задачи и дублируйте их. Немного отредактировав, вы можете выполнить ряд аналогичных задач для конкретных целей. Кроме того, вы можете использовать шаблоны задач для сохранения настроек в диалоговых окнах задач, применяя одни и те же настройки в различных задачах.

Управляющие компьютеры с медленными сетевыми подключениями

Когда вы наблюдаете или управляете клиентским компьютером, который использует медленное соединение Wi-Fi или Ethernet, обновления совместного доступа к экрану могут происходить медленнее.Чтобы ускорить обновление экрана, используйте сплошной цвет, например черный или серый, для рабочего стола экрана, который вы просматриваете или передаете. Вы также можете установить элемент управления и наблюдать за качеством изображения на минимально приемлемом уровне. Вы также можете уменьшить использование анимации на удаленных компьютерах. Например, вы можете использовать настройки Dock, чтобы отключить анимацию, увеличение и автоматическое скрытие для Dock.

Что такое удаленный доступ? | Подключите удаленный компьютер из любого места

На самом деле все больше и больше предприятий осознают преимущества удаленного доступа.Сама суть этой технологии имеет смысл не только для сотрудников, но и для руководителей, а также для прибыли компании. Проблемы, с которыми пользователи обычно могут столкнуться в условиях удаленной работы, становятся все меньше и меньше с каждым днем, тем самым открывая путь для удаленной работы.

Проблемы, с которыми пользователи обычно могут столкнуться в условиях удаленной работы, становятся все меньше и меньше с каждым днем, тем самым открывая путь для удаленной работы.

Программное обеспечение удаленного доступа обычно выполняется с использованием технологии виртуальной частной сети (VPN). Этот тип метода более доступен по сравнению с другими, так как это более безопасное программное обеспечение удаленного доступа , которое соединяет пользователя и сети предприятия через Интернет-соединение.Преимущество VPN Remote Access в том, что он обеспечивает защищенное соединение между двумя частными сетями, создавая туннель, который сохраняет конфиденциальный трафик между пользователем и сетью. Таким образом, вы можете гарантировать, что движение не прерывается и не нарушается.

Удаленный доступ также можно установить, загрузив небольшое количество бесплатного стороннего программного обеспечения, доступного в Интернете. Вы можете установить это программное обеспечение на свои устройства, такие как компьютеры и ноутбуки, к которым вы хотите подключиться удаленно.Теперь вы можете подключить удаленное устройство к другому, если оба они включены и имеют доступ к Интернету.

Вы можете установить это программное обеспечение на свои устройства, такие как компьютеры и ноутбуки, к которым вы хотите подключиться удаленно.Теперь вы можете подключить удаленное устройство к другому, если оба они включены и имеют доступ к Интернету.

Преимущества программного обеспечения удаленного доступа

Программное обеспечение удаленного доступа дает ряд преимуществ для современных предприятий. Самый очевидный из них — это доставляет сотрудникам сильное удовлетворение от работы. Возможность работать из дома означает возможность проводить больше времени со своей семьей и близкими. Кто бы не хотел участвовать в повседневных делах своей семьи, оставаясь при этом продуктивным на своей работе?

Это также дает им полную свободу, которая приводит к более счастливому опыту работы.Представьте, что вы работаете в своей спальне в своей любимой пижаме. Такой опыт вряд ли получится в корпоративном офисе.

Компании также могут сэкономить много денег, если они решат инвестировать в Удаленный доступ к рабочему столу . Деньги, которые будут потрачены на необходимое офисное оборудование, такое как компьютеры, планшеты, телефоны, коммунальные услуги и т. Д., Могут быть использованы для роста их бизнеса. Сотрудникам также придется меньше тратить на топливо и командировочные расходы, поскольку им не нужно часто посещать офис, чтобы выполнить свою работу.

Деньги, которые будут потрачены на необходимое офисное оборудование, такое как компьютеры, планшеты, телефоны, коммунальные услуги и т. Д., Могут быть использованы для роста их бизнеса. Сотрудникам также придется меньше тратить на топливо и командировочные расходы, поскольку им не нужно часто посещать офис, чтобы выполнить свою работу.

Заключение

Во взаимосвязанном мире, подобном тому, который мы имеем сегодня, удаленный доступ становится все более важным для предприятий, стремящихся к развитию бизнеса. Зная, что такое удаленный доступ, зная возможности вашего предприятия, выходящие за рамки его ограничений. Это обеспечивает конкурентоспособную рабочую культуру 24/7, которая повышает гибкость работы, где бы сотрудники ни находились.

Инвестиции в инструменты удаленного доступа могут стать развивающейся областью вашего бизнеса, направленной на повышение его производительности в быстро меняющейся среде.Благодаря этому вы можете сразу увидеть всю свою корпоративную сеть, гарантируя спокойствие и напряженную жизнь.

Удаленный доступ | Государственный университет Оклахомы

Информационные технологии предоставляют рекомендации по инструментам и настройкам для работы из дома. Для получения наилучших результатов вам следует настроить и протестировать свою систему, прежде чем только полагаясь на это.

Даже при удаленной работе учитывайте политику надлежащего использования OSU, а также законы штата и федеральные законы, такие как FERPA и HIPAA.

Содержание

- Перед отъездом

- Оставайтесь на связи

- Обеспечение безопасности

- Услуги

- VPN

- Удаленный рабочий стол

- Производительность

- Связь и сотрудничество

- myOKSTATE

- Холст

- Хранение данных

- Виртуальные лаборатории

Перед отъездом

Просмотрите этот список общих задач. Ваши потребности могут отличаться в зависимости от характера

вашей работы. ИТ-специалистам вашего отдела могут быть доступны дополнительные действия или ресурсы.

Ваши потребности могут отличаться в зависимости от характера

вашей работы. ИТ-специалистам вашего отдела могут быть доступны дополнительные действия или ресурсы.

Убедитесь, что ваш домашний компьютер обновлен и работает правильно. Некоторые шаги включают:

Включите антивирусное программное обеспечение. (В Windows 10 он устанавливается автоматически.)

Проверьте наличие обновлений программного обеспечения и примените их.

Установите Office 365, который включает такие инструменты, как Word, Excel и Skype для бизнеса.

Проверьте подключение к рабочему компьютеру с помощью удаленного рабочего стола.

Оставайтесь на связи

Прямо сейчас многие интернет-провайдеры (ISP) делают приспособления для клиентов

возникли проблемы с оплатой счета. В OneNet есть список местных интернет-провайдеров и список того, как они помогают жителям Оклахомы.Если у вас возникнут трудности, позвоните своему интернет-провайдеру.

Если вы находитесь рядом с другим высшим учебным заведением, у них может быть Wi-Fi «eduroam». Если они это сделают, вы можете подключиться к их Wi-Fi eduroam, используя свою учетную запись O-Key. Посмотреть карту Wi-Fi eduroam. Перед тем, как

покидая свое место жительства.

Если они это сделают, вы можете подключиться к их Wi-Fi eduroam, используя свою учетную запись O-Key. Посмотреть карту Wi-Fi eduroam. Перед тем, как

покидая свое место жительства.

Обеспечение безопасности

Будьте осторожны с электронными письмами, полученными при работе из дома.Подтвердите, что сообщения от

Члены OSU НЕ содержат уведомления «Внешняя электронная почта». «Внешняя электронная почта»

уведомление никогда не будет появляться в электронных письмах от членов OSU. Также будьте осторожны при нажатии

любые ссылки, содержащиеся в нежелательных электронных письмах. Если вы не уверены, является ли электронное письмо законным,

отправьте копию по адресу abuse@okstate. edu. Мы проверим электронную почту и ответим как можно скорее.

edu. Мы проверим электронную почту и ответим как можно скорее.

Услуги

VPN

Виртуальная частная сеть (VPN) — это технология, защищающая сетевой трафик.Когда Используя VPN OSU, ваш трафик пересылается через кампус, даже когда вы находитесь дома или в другом месте. Вдали от кампуса использование VPN OSU требуется для удаленного рабочего стола и сетевых дисков.

Как настроить OSU VPN

Удаленный рабочий стол

(требуется VPN). Некоторые выпуски Windows 10 позволяют пользователям подключаться удаленно.Это позволяет

использовать компьютер, как если бы вы сидели перед ним. Вы должны включить Remote

Рабочий стол на ПК перед попыткой подключения. Мы рекомендуем протестировать ваш пульт

Подключение к настольному компьютеру из дома, прежде чем полагаться на него.

Некоторые выпуски Windows 10 позволяют пользователям подключаться удаленно.Это позволяет

использовать компьютер, как если бы вы сидели перед ним. Вы должны включить Remote

Рабочий стол на ПК перед попыткой подключения. Мы рекомендуем протестировать ваш пульт

Подключение к настольному компьютеру из дома, прежде чем полагаться на него.

Настройка удаленного рабочего стола

Как подключиться с помощью удаленного рабочего стола

Производительность

ВOffice 365 есть версии Word, Excel и PowerPoint, которые можно запускать из любого браузера с помощью вашей учетной записи O-Key.Если вам нужен полный пакет программ, см. Наши инструкции по установке Office 365.

Коммуникация и сотрудничество

Убедитесь, что люди могут легко связаться с вами и общаться с вами. Такие инструменты, как Skype для бизнеса может создавать цифровые собрания с видео и содержимым экрана компьютера.

по телефону

Электронная почта и календарь

Если вы используете Outlook, ваша почта и календарь OSU также появятся в Cowboy Mail.

Обмен сообщениями и цифровое собрание

myOKSTATE

В кампусе или дома myOKSTATE продолжит работать так же.Баннер Пользователи с правами администратора должны будут подключиться к VPN OSU.

Холст

Canvas будет работать в обычном режиме. Инструкторам следует просмотреть страницу ITLE Canvas, посвященную онлайн-обучению.

Хранение данных

Индивидуальное онлайн-хранилище файлов для сотрудников

Домашний привод